Кракен упал

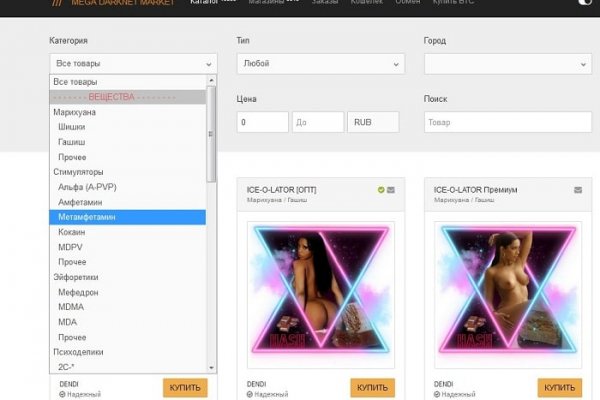

Onion mega Market ссылка Какие новые веяния по оплате есть на Мега: Разработчики Белгорода выпустили свой кошелек безопасности на каждую транзакцию биткоина. Onion - Alphabay Market зарубежная площадка по продаже, оружия, фальшивых денег и документов, акков от порносайтов. Отзывов не нашел, кто-нибудь работал с ними или знает проверенные подобные магазы? Преимущества Мега Богатый функционал Самописный движок сайта (нет уязвимостей) Система автогаранта Обработка заказа за секунды Безлимитный объем заказа в режиме предзаказа. Таких людей никто не любит, руки бы им пообломать. Воспользуйтесь специальной строкой для поиска по онион сети. Это больная тема в тёмном бизнесе. Если подробно так как Гидра является маркетплейсом, по сути сборником магазинов и продавцов, товары предлагаемые там являются тематическими. Onion - RetroShare свеженькие сборки ретрошары внутри тора strngbxhwyuu37a3.onion - SecureDrop отправка файлов и записочек журналистам The New Yorker, ну мало ли yz7lpwfhhzcdyc5y.onion - Tor Project Onion спи. Комиссия от 1. Org, список всех.onion-ресурсов от Tor Project. Во-вторых, плагин часто превращает вёрстку заблокированных страниц в месиво и сам по себе выглядит неопрятно. График показывает динамику роста внешних ссылок на этот сайт по дням. Окончательно портит общее впечатление команда сайта, которая пишет объявления всеми цветами радуги, что Вы кстати можете прекрасно заметить по скриншоту шапки сайта в начале материала. Полностью на английском. Onion - Stepla бесплатная помощь психолога онлайн. Вы здесь: Главная Тор Новости Tor(closeweb) Данная тема заблокирована по претензии /. Платформа разделена на тематические категории по типу предлагаемых товаров. 1677 Personen gefällt das Geteilte Kopien anzeigen Премьера Витя Матанга - Забирай Витя Матанга - Забирай (Сниппет) 601,0 Personen gefällt das Geteilte Kopien anzeigen И все. Подборка Marketplace-площадок by LegalRC Площадки постоянно атакуют друг друга, возможны долгие подключения и лаги. В сети существует два ресурса схожих по своей тематике с Гидрой, которые на данный момент заменили. Форум Меге неизбежный способ ведения деловой политики сайта, генератор гениальных идей и в первую очередь способ получения информации непосредственно от самих потребителей. Тогда как через qiwi все абсолютно анонимно. Pastebin / Записки Pastebin / Записки cryptorffquolzz6.onion - CrypTor одноразовые записки. Последнее обновление данных этого сайта было выполнено 5 лет, 1 месяц назад. Цели взлома грубой силой. Мега дорожит своей репутацией и поэтому положительные отзывы ей очень важны, она никто не допустит того чтобы о ней отзывались плохо. Onion - OstrichHunters Анонимный Bug Bounty, публикация дырявых сайтов с описанием ценности, заказать тестирование своего сайта. Ну, любой заказ понятно, что обозначает. По слухам основной партнер и поставщик, а так же основная часть магазинов переехала на торговую биржу. Особенно хочу обратить ваше внимание на количество сделок совершенное продавцом. При входе на правильный сайт вы увидите экран загрузки. Разработанный метод дает возможность заходить на Mega официальный сайт, dark не используя браузер Tor или VPN. Вам необходимо обновить браузер или попробовать использовать другой. Wp3whcaptukkyx5i.onion - ProCrd относительно новый и развивающийся кардинг-форум, имеются подключения к клирнету, будьте осторожны oshix7yycnt7psan. Спасибо администрации Mega Onion и удачи в продвижении! Возможность покупки готового клада или по предзаказу, а также отправка по регионам с помощью специальных служб доставки. Обратите внимание, года будет выпущен новый клиент Tor. Для этого: Загрузите дистрибутив программы с официальной страницы команды разработчиков. Onion/?x1 - runion форум, есть что почитать vvvvvvvv766nz273.onion - НС форум. Для более релевантной системы входа основные пользователи рекомендуют использовать при регистрации только данные введенные впервые. Например, с помощью «турбо-режима» в браузере Opera без проблем удалось открыть заблокированный средствами ЖЖ блог Алексея Навального, однако зайти на сайт, доступ к которому был ограничен провайдером, не вышло. Рейтинг продавца а-ля Ebay. Лишь после полной оплаты штрафа продавец сможет вернуться на площадку.

Кракен упал - Кракен шоп даркнет

Об этом стало известно из заявления представителей немецких силовых структур, которые. Отзывы клиентов сайта OMG! Информацию об акциях и скидках на уточняйте на нашем сайте.шт. Работает гарант-сервис, который профессионально регулирует отношения между покупателем и продавцом. Заказ доставки на дом или самовывоз. Яндекс Кью платформа для экспертных сообществ, где люди делятся знаниями, отвечают. Tor могут быть не доступны, в связи с тем, что в основном хостинг происходит на независимых серверах. Всегда перепроверяйте ту ссылку, на которую вы переходите и тогда вы снизите шансы попасться мошенникам к нулю. Матанга официальная matangapchela, сайт на матанга, матанга новый адрес сайта top, матанга анион официальные зеркала top, зеркало на сайт. Данные о Руководителях. Санкт-Петербурге и по всей России Стоимость от 7500. Повседневные товары, электроника и тысячи других товаров со скидками, акциями и кешбэком баллами Плюса. Пытался себе пополнить баланс, никто ничего не зачислил. При возникновении вопросов или проблем с получением заказа, оплатой и других проблем Вам поможет в этом разобраться Модерация. д. Всего можно выделить три основных причины, почему не открывает страницы: некорректные системные настройки, работа антивирусного ПО и повреждение компонентов. Максим Пользователь. Эта новая площадка Для входа через. Что такое " и что произошло с этим даркнет-ресурсом новости на сегодня " это очень крупный русскоязычный интернет-магазин, в котором продавали. Чем дальше идёт время, тем более интересные способы они придумывают. Особенности лечения. Аналоги капс. Здесь представлены официальные ссылки и, после блокировки. Вход на портал. Всегда свежая ОМГ! В ТОР! Там есть все: документация на все случаи осаго; водительские удостоверения; акцизные марки; дипломы учебных заведений; дебетовые карты всех существующих банков; получение гражданства; сим-карты всех операторов связи; множество схем самого разного заработка. Похожие каналы. Альтернативные даркнет площадки типа Гидры.!! «Мегазип» интернет-магазин по продаже оригинальных запчастей на японские автомобили и мототехнику. 5,. По какому находится ТЦ? 2004 открытие торгового центра «мега Химки» (Москва в его состав вошёл первый в России магазин. Соль, легалка, наркотик скорость - и ошибиться. Первый это пополнение со счёта вашего мобильного устройства. По размещенным на этой странице OMG! Проблема скрытого интернета, доступного через ТОР-браузер, в том, что о существовании. Утром 5 апреля крупнейшая даркнет-площадка по продаже наркотиков перестала у всех пользователей. Из-за этого в 2019 году на платформе было зарегистрировано.5 миллиона новых аккаунтов. Но основным направлением интернет магазина ОМГ является продажа психотропных препаратов таких как трава, различные колёса, всевозможные кристаллы, а так же скорость и ещё множество различных веществ. Доступ к darknet market с телефона или ПК давно уже не новость. Расписание и цены. Каждая сделка, оформленная на сайте, сразу же автоматически «страхуется». Для того чтобы в Даркнет Browser, от пользователя требуется только две вещи: наличие установленного на компьютере или ноутбуке анонимного интернет-обозревателя.

Из-за этого в 2019 году на платформе было зарегистрировано.5 миллиона новых аккаунтов. Сайт p не работает сегодня ноябрь 2022? Репутация При совершении сделки, тем не менее, могут возникать спорные ситуации. Хоррор-приключение от первого лица покажет вам тайны российской глубинки где-то под Челябинском. ЖК (ул. Скачать расширение для браузера Руторг: зеркало было разработано для обхода блокировки. В. Введя капчу, вы сразу же попадете на портал. 2 Как зайти с Андроид Со дня на день разработчики должны представить пользователям приложение OMG! Мега сеть российских семейных торговых центров, управляемая. Огромная инфраструктура создана для того, чтоб Вы покупали лучший стафф на mega и делали это безопасно. Также обещают исправить Qiwi, Юмани, Web Money, Pay Pal. Можно утверждать сайт надежный и безопасный. Захаров Ян Леонидович - руководитель. Хотя слова «скорость» и «бросается» здесь явно неуместны. Вход Для входа на Омг (Omg) нужно правильно ввести пару логин-пароль, а затем разгадать капчу. 2 дня. Встроенный в Opera сервис VPN (нажмите). Кто чем вместо теперь пользуется? Это говорит о систематическом росте популярности сайта. Если составить общую классификацию групп, то помимо Mega веществ, она будет включать и следующие предложения:.Покупка и продажа баз данных;.Предоставление услуг по взлому уформлены. Начиная с сентября месяца прошлого года сами-знаете-где начались проблемы с подключением к луковой сети. Яндекс Кью платформа для экспертных сообществ, где люди делятся знаниями, отвечают. Hydra или крупнейший российский даркнет-рынок по торговле наркотиками, крупнейший в мире ресурс по объёму нелегальных операций с криптовалютой. Как только будет сгенерировано новое зеркало Омг (Omg оно сразу же появится здесь. ОМГ официальный Не будем ходить вокруг, да около. История мега Белая Дача. Размер:. Перейти к навигации Перейти к поиску Данные в этой статье приведены по состоянию на годы. Настоящая и единственная. Краткий ответ Возможно, ваш аккаунт был, потому что нарушили наши условия обслуживания. Дайвинговое снаряжение. 1 запись. А если уж решил играть в азартные игры с государством, то вопрос твоей поимки - лишь вопрос времени. Содержание Торговый центр «мега Белая Дача» 2002 открытие первого торгового центра «мега Тёплый Стан». Обход блокировки onion, как открыть ссылку Omg в Tor браузере. Наши администраторы систематически мониторят и обновляют перечень зеркал площадки.

ПоискКартинкиКартыPlayYouTubeНовостиПочтаДискЕщёКалендарьПереводчикКнигиПокупкиBloggerФинансыФотоВидеоДокументыВсе продукты »Account OptionsВойтиКнигиМоя библиотекаСправкаРасширенныйпоиск книгПолучить печатную версиюНет электронной версииAmazonВсепродавцы »Книги в Google PlayВ нашем крупнейшем в миремагазине представлены электронные книги, которые можно читать вбраузере, на планшетном ПК, телефоне или специальномустройстве.Перейти в Google Play »Hacklog,Volume 2: Web Hacking: Manuale sulla Sicurezza Informatica eHacking EticoStefano NovelliStefano Novelli, 1сент. 2018 г. - Всего страниц:374 0ОтзывыHacklog, Volume 2: Web Hacking è il secondo volume pensato perl'apprendimento della Sicurezza Informatica ed Ethical Hacking. Èstato ideato per far in modo che tutti, sia i professionisti che iprincipianti, riescano ad apprendere i meccanismi e i metodi chestanno alla base degli attacchi ad Infrastrutture e Applicazioninel World Wide Web.

Hacklog, Volume 2: Web Hacking è un volume stand-alone: non ènecessario aver letto il Volume 1, sebbene possa essere moltod'aiuto nelle fasi ritenute ormai consolidate (come l'uso distrumenti di anonimizzazione che precedono un attacco informatico).Non richiede particolari abilità o conoscenze e può essere letto datutti, sia dall'appassionato che dall'esperto.

In questo corso imparerai ad analizzare un'infrastruttura Web, aconoscerne le debolezze che si celano dietro errate configurazionie a trovare e sfruttare vulnerabilità presenti nelle Web App diogni giorno, esponendosi giornalmente al cyber-crimine della rete.Sarai in grado di creare un ambiente di test personalizzato in cuieffettuare attacchi in tutta sicurezza e studiarne lecaratteristiche, scrivere brevi exploit e infettare macchine;quindi, ti verrà insegnato come difenderti da questi attacchi,mitigando le vulnerabilità più comuni, e sanificare l'ambienteinfetto.

Hacklog, Volume 2: Web Hacking è un progetto rilasciato in CreativeCommons 4.0 Italia, volto all'apprendimento e alla comunicazionelibera per tutti. La versione cartacea è disponibile con finipromozionali e non ha nulla di diverso da quella presente informato digitale, distribuita gratuitamente in rete.

-- IMPORTANTE --

Leggi prima di acquistare: questo libro è disponibile gratuitamentein rete. La versione qui presente fa riferimento solo alla versioneKindle (obbligatoriamente imposto da Amazon a pagamento) e allaversione cartacea. Se vuoi puoi scaricare gratuitamente questoebook direttamente sul nostro sito ufficiale. Acquistandolo,finanzierai il progetto e con esso i prossimi volumi.

Attenzione: il corso Hacklog, Volume 2: Web Hacking prevede l’usodel Sistema Operativo Debian GNU/Linux. Se non hai mai utilizzatoquesto Sistema Operativo, ti consigliamo caldamente di seguire ilbreve corso introduttivo che lo riguarda scaricabile sul sitoufficiale www.hacklog.net. Gratuito, ovviamente. Просмотреть книгу»Отзывы - НаписатьотзывНе удалось найти ни одного отзыва.Избранные страницы

Стр. 169

Стр. 60

Стр. 118

Стр. 368

Стр. 289СодержаниеPrefazione15Come leggere questoManuale20Legenda21LAB22Web Hacking231 Introduzione ITSecurity2712 Uomo vsMacchina2913 Motivi etici e non pereffettuare attacchi informatici30614 Sicurezza dellMD5 e altrehash deboli210616 Bcrypt21162 Come si autenticano gliutenti?2126212 HTTP DigestAuthentication215622 Autenticazione WebApp2166221 Modelli diAutenticazione217623 Indovina la PasswordPassword Guessing218PasswordDefault219

Больше14 La Difesa partedallAttacco3215 Approccidattacco33152 White Gray e BlackBox341522 BlackBoxtesting3516 Exploit Payload eDisclosure3617 Come bucare un SitoWeb3718 Ready SetWait382 I Ferri delMestiere39211 Crea la tua MacchinaVirtuale di Attacco4122 Ambiente diDifesa4523 Due Virtual Machine ununicarete4624 Metasploitable il terzoincomodo51241 Creare la Virtual MachineMetasploitable52242 ConfigurareMetasploitable5425 Il Terminale5626 InterceptorProxy5727 AnalizzaIspezionaElemento6028 MetasploitFramework613 Fondamentali delWWW6231 Cosa succede quandonavighiamo?6332 La dura vita del WebServer64321 Hosting Cloud VPS eServer67322 Reverse ProxyServer68323 Dal Dominio allIPDNS693232 Tipi diRecord7033 Hello World72331 HTML le fondamenta delWeb74332 CSS la mano divernice76333 Javascript il clienttuttofare7834 Navigare nelWeb81342 IlProtocollo82343 HTTP eHTTPS8535 Navigazionedinamica86352 PHP e HTML un matrimonioche sha da fare88353 Una pagina di login? Macerto893531 Trasferimento deiDati913532 Dichiarazioni If Elseif eElse923533 Metodi GET ePOST943534 Cookie953535 Sessioni9636 Database97361 Tabelle Righe eColonne99362 LimportanzadellID100363 Relazioni traTabelle101364 Il nostro primodatabase102365 phpMyAdmin lamico deiDatabase1033651 Creazione di unaTabella1053652 Manipolare iValori107366 Il linguaggioSQL1093661 Sopravvivere inSQL1103662 Condizioni inSQL1123663 Tipi di Valori inSQL113367 PHP e i Database la comboperfetta11437 Il tuo primoHack11638CMS120381 Damn Vulnerable WebApplication DVWA1223812 ConfigurareDVWA1233813 InstallareDVWA12639 Oltre ifondamentali1314 Scansione InformationGathering13241 Dominio133411 WhoisDomain134Whois alDominio135Whois Domain13742 LindirizzoIP138Ping Sweep139423 DNS Lookup140424 Whois IP141Whois IP142431 Reverse ProxyCheck143Manual Common DNSResolving144Common DNSEnumeration145Reverse ProxyResolving146Reverse ProxyResolving149DNS History150432 Estrapolazione manualedegli IP151IP Extraction byMail153IP Extraction byUpload154IP Extraction byUpload156433 Host file157HTTPWhitelisting158SSHWhitelisting159Geoblocking160User AgentBlock16144 ServiziAttivi163Port Scan164Port ScanMetasploit165442 Determinare il SistemaOperativo167OS Detection168OS DetectionMSF169443 Determinare il WebServer170Web наркомаркетплейс Server DetectionMSF171DBMS DetectionMSF172Scan DetectionIDS174DirectoryListing175DirectoryListing1764522 Enumerazionemanuale177CMS Detection1784541 Enumerazione degliUsername179WordpressEnumeration180JoomlaEnumeration181DrupalEnumeration18246 OSINT1834621 Operatori inGoogle1844622 GoogleHacking189463 Shodan190464 OSINTavanzata19147 Output inlocale19248 Reporting193482 Il primografico194483 Organizzazione prima ditutto196484 Espansioni senzalimiti197Data MiningRecon1985 Attacchi alDominio199512 Trasferimento di unDominio20052Cybersquatting201521Typosquatting202Domain TypoDetection203SubDomainTakeOver2046 Attacchi AllAutenticazione20661 Storage delle Password sulWeb207612 MD5 lo storico hash delWeb208PasswordRecovery220PasswordDefault221PasswordGuessing2226242 DictionaryAttack224Advanced Password ListGeneration225Bruteforcing227Bruteforce HTTPAuth228Bruteforce Web FormLow229Bruteforce Web FormMedium234Bruteforce Web FormHigh236Brute Force WebForm2427 Attacchi allaSessione24371 InsecureCaptcha244Insecure CaptchaBypass245Insecure CAPTCHALow246Insecure CAPTCHAMedium251Insecure CAPTCHAHigh253InsecureCAPTCHA25572 SessionPrediction256Weak Session IDMedium259Weak Session IDHigh260Weak Session ID26273 CrossSite RequestForgery263CrossSite RequestForgery264CrossSite Request ForgeryMedium266CrossSite Request ForgeryHigh268CrossSite RequestForgery2728 Attacchi adIniezione274811 Tipi di attacchiXSS2778111 Stored XSS2788112 ReflectedXSS2798113 DOM BasedXSS280Stored CrossSiteScripting284Stored XSSMedium286Stored XSS High288Cookie GrabbingManipulation290Stored XSS294Reflected CrossSiteScripting295Reflected XSSMedium296Reflected XSSHigh297XSS Redirect298Reflected XSS299DOM Based CrossSiteScripting300DOM Based XSSMedium301DOM Based XSSHigh303DOM Based XSS30582 CommandExecution307821 SanificazionedellInput308822 Esecuzione di unnoninput309823 Remote CommandExecution310Remote CommandExecution311Command ExecutionMedium313Command ExecutionHigh314CommandExecution31583 SQLInjection316SQL Injection318SQL InjectionLow319SQL InjectionMedium323SQL InjectionHigh326Dangerous SQLQuery328SQL Injection32984 Blind SQLInjection330Blind SQLInjection331Blind SQL россии InjectionMedium337Blind SQL InjectionHigh340Blind SQLInjection3429 Attacchi adInclusione34392 Path Relativi e PathAssoluti34493 PHP Wrappers34594 InclusioneLocale346Local FileInclusion348Local File InclusionMedium350Local File InclusionHigh351Local FileExploitation352Local FileInclusion356Remote FileInclusion357Remote File InclusionLow358Remote File InclusionMedium359Remote File InclusionHigh360Remote FileInclusion36210 Attacchi adUpload363File Upload364File Upload Low365File UploadMedium367File UploadHigh371Upload + RCE WebShell374Upload + RCE ReverseShell376File Upload37911 Attacchi aInganno3811111 Principi delPhishing3821112 Tipi diPhishing383Fake Subdomain385Unicode DomainAttacco387Phishing39012 ViolazioniPostAttacco3921211 Log diApache3931212 Analisi automatica deiLog394122 Web Shell3961221 кракен Web Shell a cosaservono397Programmazione WebShell3981222 Tecniche di Evasione diuna Web Shell401Web ShellObfuscation404Web Shell407123 ShellRemota409124Malvertising4101241 CryptocurrenciesInjection411125 Ghost Users413127 PrivilegeEscalation41413 Scanner eFramework415131 Web Application SecurityScanner4161311 Vega VulnerabilityScanner4171312 Arachni Web ApplicationSecurity Scanner Framework4181313 Nikto2420132 SecurityFrameworks4211321 OpenVAS4221322 Galileo Web ApplicationAudit Framework42414Fin42715 CheckList diSicurezza42916 HackingCribsheet43217 Cheatsheet ComandiLinux434Ringraziamenti437

МеньшеЧасто встречающиеся слова и выраженияabbiamo alcuni all'interno body browser Burp Suite bypass capitolo CAPTCHA caricare caso clicchiamo client codice sorgente comandi configurazione controllo cookie creare cyber-criminale database DBMS Difesa directory dominio echo effettuare email eseguire esempio esistono Figura File Inclusion Framework funzione generare GNU/Linux Google Hacklog hacklog.net hash host indirizzo IP informazioni input inserire installare Javascript l'attacco l'utente Linux lista livello login macchina attackermacchina victim mail metasploitable modificare mysql nmap pagina parametro password payload permette Phishing phpMyAdmin ping portale possiamo possibile presente programma protocollo puoi query query-string rete Reverse Proxy richiesta riga risultato sarà script Security seguente SELECT server servizi Session ID shell sicurezza Simulazione DEMO Simulazione DVWA Simulazione VictimSistema Operativosito software solitamente SQL Injection sqlmap tabella tecniche test token Tool trovare Upload user username users utenti utilizzare valore variabile verificare versione Virtual vulnerabilità web server whois Wordpress World Wide WebОб авторе (2018)Amministratore delegato della community Inforge.net, CommunityManager Forum presso Tom's Hardware Italia, Autore dellapubblicazione "Hacklog, Manuale sulla Sicurezza Informatica eHacking Etico", Programmatore/Interactive Designer e Imprenditorepresso la propria Ditta Individuale.Libero professionista e Consulente nel settore Informatico edelle Comunicazioni.Sicurezza InformaticaProgrammatore in ambiente WebWeb Designe Interactive DesignWeb ManagementConsulente SEO e WebMarketing Библиографические данныеНазваниеHacklog, Volume 2: WebHacking: Manuale sulla Sicurezza Informatica e HackingEticoАвторStefano NovelliИздательStefano Novelli,2018КоличествостраницВсего страниц:374 ЭкспортцитатыBiBTeX EndNote RefManО GoogleКнигах - Политикаконфиденциальности - Условия использования- Информациядля издателей - Сообщить о проблеме - Справка - Главная страницаGoogle